Ist Darwins Evolutionstheorie auf Computerschädlinge übertragbar?

G Data MalwareReport zeigt einenüberraschenden Cybercrime-Trend

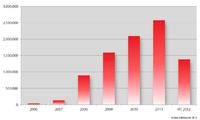

(PresseBox) - In ihrem heute veröffentlichten Malware Report kommen die Experten der G Data SecurtiyLabs zu einem überraschenden Ergebnis: Waren in den Jahren zuvor noch dramatische Zuwachsraten bei Computerschädlingen an der Tagesordnung, so scheint sich dieser Prozess aktuell zu verlangsamen. Mit knapp über 1,38 Millionen neuen Schadprogrammen blieb die Zahl neuer Malware in den ersten sechs Monaten des laufenden Jahres hinter den Erwartungen der Experten zurück. Statt zweistelliger Zuwachsraten betrug diese lediglich 3,9 Prozent. Doch was sind die Gründe? Nach Einschätzung von G Data könnte der Wachstumszenit aus ökonomischen Gesichtspunkten jetzt überschritten sein. Die Verbreitung einfach programmierter Schadprogramme hat im Vergleich zum Vorjahr abgenommen und wird durch immer komplexere Kreationen ersetzt. Noch nie waren Computerschädlinge intelligenter und gefährlicher als 2012. Anders ausgedrückt: ?Survival of the Fittest? - Darwins Evolutionstheorie scheint sich aktuell auf Malware und die Malware-Industrie anwenden zu lassen.

Die vergangenen Jahre waren bestimmt von extremen Wachstumsraten bei neuen Computerschädlingen. Wie der aktuelle G Data Malware Report zeigt, hat sich dies 2012 erstmals geändert. ?Onlinekriminalität ist ein immenser Wachstumsmarkt. In Untergrundforen floriert daher der Handel mit kriminellen Dienstleistungen und E-Crime-Waren. Computerschädlinge sind die Grundlage für diese Untergrundökonomie. Dementsprechend haben weltweit Schadcode-Programmierer Technologien entwickelt, um in kürzester Zeit neue Malware zu generieren?, so Ralf Benzmüller, Leiter der G Data SecurityLabs.

Die immer weiter entwickelten Schutztechnologien und die voranschreitende Sensibilisierung der Internetnutzer, scheinen Auswirkungen auf die E-Crime-Community zu haben. Mit plumpen Angriffsszenarien und einfach programmierten Computerschädlingen ist es deutlich schwerer geworden, einen Rechner zu infizieren, als es in der Vergangenheit vielleicht noch der Fall war.?

Auf diese veränderten Bedingungen reagieren die professionellen Schadcode-Entwickler. Nach Einschätzung des Experten wird nur noch komplexe Malware eine Chance haben, größere Schäden anzurichten. ?Man könnte sagen: Die Malware-Industrie verhält sich aktuell nach Darwins Evolutionstheorie: Wer sich an die veränderten Rahmenbedingungen anpasst, wird mit seinen Schädlingen in der E-Crime-Industrie überleben. Der Wettlauf zwischen Malware-Industrie und Virenschutzherstellern geht in die nächste Runde.?

Malware wird intelligenter

Ein gutes Beispiel für die Weiterentwicklung von einfacher hin zu immer komplexerer Smart-Malware sind Banking-Trojaner. So endeten frühere Angriffsschemen nach erfolgter Infektion mit dem Geldtransfer des Kunden zum Angreifer. Versuche, den Diebstahl zu verschleiern gab es bei diesen Angriffen kaum und aufmerksame Kunden konnten unmittelbar feststellen, dass Geld von ihrem Konto fehlte. Da Banken verdächtige Transfers intern eine Zeit lang zurückhalten, konnten Kunden durch eine schnelle Benachrichtigung des Geldinstituts den tatsächlichen Transfer häufig noch stoppen. Diese Angriffsmuster waren zu ihrer Zeit äußerst wirkungsvoll ? sterben jetzt aber zunehmend aus.

Die neuen Generationen gehen dabei ausgeklügelter vor: Bei sogenannten Automatic Transfer System (ATS) Schemen, läuft der gesamte Diebstahl ohne Interaktion des Kunden ab. Außerdem werden Kontosaldo sowie Transaktionsliste so manipuliert, dass der Diebstahl für das Opfer völlig unbemerkt abläuft.

Eine ähnliche Entwicklung ist nach Analysen von G Data auch bei Android zu beobachten. Die Ansprüche, die Schadsoftware-Autoren an die Mobile-Malware stellen, steigen kontinuierlich. Im Jahr 2011 beschränkte sich ein Hauptteil der kursierenden Schad-Apps für Smartphones noch auf Premium-SMS und Premium-Anrufe oder auf den Diebstahl persönlicher Daten, die in der Regel für das Opfer nach dem Überprüfen der monatlichen Rechnung sichtbar wurde. 2012 ist es in China erstmals Cyberkriminellen gelungen, einen Schädling zu entwickeln, der selbstständig und ohne Nutzerinteraktion auf Einkaufstour ging. Die Schadsoftware verbarg sich dazu in vertrauenswürdigen und bekannten Anwendungen und war überwiegend auf Webseiten oder in Drittanbietermärkten zu finden. Man kann hier beobachten wie sich eine virtuelle Lebensform einen neuen Lebensraum erschließt.

Qualität statt Masse

Generell ist die Zahl von Mac-Malware im Vergleich zu Windows-Malware weiterhin verschwindend gering. Dies liegt nicht daran, dass Apple-Nutzer und ihr digitales Ökosystem nicht für Onlinekriminelle und Malware-Schreiber interessant sind. Statt täglich tausend neue Schädlinge zu verbreiten, programmieren Malware-Autoren weniger, aber dafür deutlich gefährlicheren Schadcode. Eines der beeindruckenden Beispiele für diese These: Das Mac-Schadprogramm Flashback.

?Flashback schaffte es in kürzester Zeit mehr Apple Rechner zu infizieren, als es alle vorherigen Schädlinge wohl jemals geschafft haben. Nach offiziellen Berichten waren es mehr als 600.000 Geräte?, so Ralf Benzmüller.

Ausblick

Für die Zukunft rechnen die Experten der G Data SecurityLabs mit kleineren Wachstumssprüngen. Die Verbreitung neuer Malware wird sich auf einem stabilen Niveau einpendeln. ?Wir rechnen mit 2,5 bis 3 Millionen neuen Computerschädlingen pro Jahr ? und dies ist immer noch eine beeindruckende und beängstigende Zahl. Onlinekriminelle werden weiter an ihren Angriffsmethoden feilen und statt auf Quantität mehr auf Qualität setzen?, so Benzmüller. ?Android wird noch stärker in den Fokus rücken als bisher ? vor allem, wenn sich weitere Bezahlsysteme etablieren. Das gleiche gilt für Mac OS ? hier sollten sich Apple Nutzer noch in diesem Jahr auf weitere Angriffe einstellen.?

Die G Data Software AG, mit Unternehmenssitz in Bochum, ist ein innovatives und schnell expandierendes Softwarehaus mit Schwerpunkt auf IT-Sicherheitslösungen. Als Spezialist für Internetsicherheit und Pionier im Bereich Virenschutz entwickelte das 1985 in Bochum gegründete Unternehmen bereits vor mehr als 20 Jahren das erste Antiviren-Programm. G Data ist damit eines der ältesten Security-Software-Unternehmen der Welt.

Das Produktportfolio umfasst Sicherheitslösungen für Endkunden, den Mittelstand und für Großunternehmen. G Data Security-Lösungen sind in weltweit mehr als 90 Ländern erhältlich.

Weitere Informationen zum Unternehmen und zu G Data Security-Lösungen finden Sie unter www.gdata.de

Unternehmensinformation / Kurzprofil:

Die G Data Software AG, mit Unternehmenssitz in Bochum, ist ein innovatives und schnell expandierendes Softwarehaus mit Schwerpunkt auf IT-Sicherheitslösungen. Als Spezialist für Internetsicherheit und Pionier im Bereich Virenschutz entwickelte das 1985 in Bochum gegründete Unternehmen bereits vor mehr als 20 Jahren das erste Antiviren-Programm. G Data ist damit eines der ältesten Security-Software-Unternehmen der Welt.

Das Produktportfolio umfasst Sicherheitslösungen für Endkunden, den Mittelstand und für Großunternehmen. G Data Security-Lösungen sind in weltweit mehr als 90 Ländern erhältlich.

Weitere Informationen zum Unternehmen und zu G Data Security-Lösungen finden Sie unter www.gdata.de

Datum: 24.09.2012 - 11:00 Uhr

Sprache: Deutsch

News-ID 727870

Anzahl Zeichen: 6747

Kontakt-Informationen:

Stadt:

Bochum

Kategorie:

New Media & Software

Diese Pressemitteilung wurde bisher 319 mal aufgerufen.

Die Pressemitteilung mit dem Titel:

"Ist Darwins Evolutionstheorie auf Computerschädlinge übertragbar?"

steht unter der journalistisch-redaktionellen Verantwortung von

G Data Software AG (Nachricht senden)

Beachten Sie bitte die weiteren Informationen zum Haftungsauschluß (gemäß TMG - TeleMedianGesetz) und dem Datenschutz (gemäß der DSGVO).

Mitarbeiter in Unternehmen machen den Unterschied, wenn es um ganzheitliche IT-Sicherheit geht ? nur ein falscher Klick reicht aus, um im schlimmsten Fall die IT-Systeme lahm zu legen. G DATA präsentiert vom 8. bis zum 10. Oktober 2019 auf der it-sa erstmals live seine Security Awareness Trainings

Zehn neue Auszubildende bei G DATA ...

Zehn neue Auszubildende haben am 1. August 2019 bei G DATA ihre Ausbildung begonnen. Fünf von ihnen werden eine Ausbildung zur Kauffrau für Büromanagement auf dem G DATA Campus an der Königsallee absolvieren, zwei lassen sich zum Fachinformatiker für Systemintegration ausbilden. Außerdem haben

Mobile Malware Report: Keine Entspannung bei Android-Malware / Mehr als 10.000 neue Schad-Apps pro Tag zählten die G DATA Sicherheitsexperten im ersten Halbjahr 2019 (FOTO) ...

Kein neuer Rekord, aber auch keine Entspannung bei Android-Schadsoftware: Die Experten des Cyber Defense Spezialisten G DATA haben in den ersten sechs Monaten rund 1,9 Millionen neue schädliche Apps gezählt. Im Vergleich zum Vorjahr ein leichter Rückgang. Zur Einordnung: Durchschnittlich

Weitere Mitteilungen von G Data Software AG

Fivetran übernimmt die Leitung der Open-Source-Community Great Expectations sowie dessen GX-Core-Projekt ...

München, 13. Mai 2026 - Fivetran, die Datenbasis für KI, plant die Leitung der Open-Source-Community "Great Expectations" und des GX-Core-Projekts zu übernehmen. Damit wird Fivetran die weitere Entwicklung eines der branchenweit am häufigsten genutzten Open-Source-Frameworks für Daten

Datenrettung und kostenlose Analyse: Warum Kunden 2026 genau hinschauen sollten ...

Wenn es zu einem Datenverlust kommt, ist schnelle und verlässliche Hilfe gefragt. Defekte Festplatten, ausgefallene SSDs, beschädigte RAID Systeme, NAS Ausfälle, Serverprobleme oder versehentlich gelöschte Daten können private Erinnerungen, geschäftskritische Informationen oder komplette IT Pr

Neuer Pentest-Konfigurator 2.0 für individuelle Angebote ...

Die Pentest Factory GmbH hat einen neuen Online-Konfigurator für individuelle Pentest-Angebote gestartet. Die Anwendung steht ab sofort zur Verfügung und bietet maximale Transparenz sowie flexible Zusammenstellung der gewünschten Leistungen. Mehr erfahren Sie unter https://konfigurator.pentestfac

MAPWISE - BerufsorietierungsAPP - Meilenstein ...

Aktuell befindet sich das Projekt MAPWISE in der Test- und Entwicklungsphase. Neben internen Tests wird der App-Prototyp gemeinsam mit den Zielgruppen erprobt und weiterentwickelt. Gleichzeitig arbeiten die Projektpartner an der Erstellung lokaler Inhalte und Touren in den jeweiligen Partnerländern

Tageslichtlampen im Büro: Warum Vollspektrumlicht für Arbeitsplätze wichtiger wird ...

In vielen Büros reicht natürliches Tageslicht nicht an jedem Arbeitsplatz und zu jeder Tageszeit aus. Besonders fensterferne Bereiche, Bildschirmarbeitsplätze, Besprechungsräume und dunkle Jahreszeiten machen künstliche Beleuchtung notwendig. Die Firma natur-nah.de empfiehlt Unternehmen deshalb

Daten-Souveränität in der Cloud: Wer ausser Ihnen kennt Ihre Datenflüsse noch- ...

In hybriden Cloud-Architekturen verlieren Unternehmen schnell den Überblick darüber, wo Daten liegen, wer sie verarbeitet und welchem Rechtsraum sie unterstehen. Genau dort entscheidet sich Daten-Souveränität: nicht als Audit-Aufgabe zum Abhaken, sondern als Führungs-, Governance- und Cyber-Sec

P12 Pro LN Premium-Lüfterserie ...

ARCTIC erweitert die leistungsstarke P12 Pro-Serie um die LN-Modelle. Die neuen P12 Pro LN-Lüfter bieten einen angepassten Drehzahlbereich von 450-2000 rpm, für einen leisen Betrieb bei gleichzeitig hohem Luftdurchsatz. Erhältlich sind die P12 Pro LN-Lüfter in drei unterschiedlichen Varianten. Z

Der bvfa auf der INTERSCHUTZ und der FeuerTrutz 2026 ...

Der bvfa – Bundesverband Technischer Brandschutz e.V. präsentiert sich 2026 gleich auf zwei bedeutenden Fachmessen der Branche: auf der INTERSCHUTZ in Hannover vom 1. bis 6. Juni sowie auf der FeuerTrutz in Nürnberg am 24. und 25. Juni. Besucherinnen und Besucher erwartet an beiden Standorten ak

WINDBOX II NX– Die Rückkehr eines Klassikers mit Intel® N150 CPU ...

Die ultraflache WINDBOX II ist zurück – moderner denn je Die WINDBOX-Serie stand schon immer für ultraflache, lüfterlose Industrie-PCs mit hoher Zuverlässigkeit und vielseitigen Einsatzmöglichkeiten. Mit der neuen WINDBOX II NX knüpft spo-comm an diese Erfolgsgeschichte an und bringt die Ser

GigaOm Radar: Versa erneut als Leader im Bereich SSE ausgezeichnet ...

Versa, Spezialist für Secure Access Service Edge (SASE), wurde zum dritten Mal in Folge im GigaOm Radar Report für Security Service Edge (SSE) als Leader ausgezeichnet. In dem Bericht werden die SSE-Lösungen von 22 globalen Sicherheitsanbietern analysiert. Auf der Grundlage dieser Bewertungen in